تعرف على أهم المفاهيم التي تمنح الحماية لتقنية البلوكتشين

يتم تأمين البلوكتشين من خلال مجموعة متنوعة من الآليات التي تشمل تقنيات التشفير المتقدمة و نظريات تغيير السلوك الرياضية وآليات اتخاذ القرار، و تعد تقنية البلوكتشين هي البنية الأساسية لمعظم أنظمة العملات الرقمية وهي ما يمنع هذا النوع من النقود الرقمية من التكرار/النسخ أو التدمير.

كما يتم حاليا استكشاف طرق لاستخدام تقنية البلوكتشين في سياقات أخرى حيث تكون ثبات البيانات وأمانها ذات قيمة عالية وتشمل بعض الأمثلة على ذلك تسجيل وتتبع التبرعات الخيرية وقواعد البيانات الطبية وإدارة سلسلة التوريد.

ومع ذلك فإن أمان البلوكتشين ليس موضوعاً بسيطاً، لذلك، من المهم فهم المفاهيم الأساسية والآليات التي تمنح حماية قوية لهذه الأنظمة المبتكرة.

مفاهيم الثبات (عدم القابلية للتغير) والتوافق (الاجماع)

على الرغم من أن العديد من الميزات مرتبطة بأمان البلوكنشين، إلا أن أهمها هما التوافق (الإجماع) و الثبات (عدم القابلية للتغير).

حيث يشير التوافق إلى قدرة العقد داخل شبكة البلوكتشين الموزعة للاتفاق على الحالة الحقيقية للشبكة وعلى صلاحية المعاملات، وعادة تعتمد عملية تحقيق التوافق في الآراء على ما يسمى بخوارزميات الإجماع.

من ناحية أخرى تشير كلمة الثبات إلى قدرة البلوكتشين على منع تغيير المعاملات التي تم تأكيدها بالفعل على الرغم من أن هذه المعاملات تتعلق في الغالب بنقل العملات الرقمية إلا أنها قد تشير أيضاً إلى سجلات الأشكال الأخرى غير النقدية للبيانات الرقمية.

يوفر التوافق و الثبات معا إطاراً لأمان البيانات في شبكات البلوكتشين، في حين تضمن خوارزميات الإجماع (التوافق) أن قواعد النظام يتم اتباعها وأن جميع الأطراف المعنية تتفق على الحالة الراهنة للشبكة، ويضمن الثبات سلامة البيانات وسجلات المعاملات بعد التأكد من صحة كل مجموعة جديدة من البيانات.

ماهو دور التشفير في أمان البلوكتشين؟

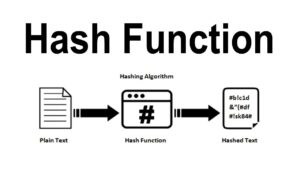

تعتمد شبكات البلوكتشين بشكل كبير على التشفير لتحقيق أمان البيانات الخاصة بها، إحدى وظائف التشفير الهامة في هذا السياق هي وظيفة التجزئة (Hashing)، التجزئة هي عملية تقوم بموجبها خوارزمية تعرف بإسم Hash function باستلام مدخلات البيانات (من أي حجم) وإرجاع مخرجات محددة تحتوي على قيمة ذات طول ثابت.

بغض النظر عن حجم المدخلات ستظهر المخرجات دائماً بنفس الطول، إذا تغيرت المدخلات، فتتغير المخرجات تماماً، ولكن اذا لم تتغير المدخلات فسيبقى الـ Hash الناتج ثابت دائماً بغض النظر عن عدد المرات التي تقوم فيها بتشغيل وظيفة التجزئة الـ(Hash function).

في البلوكتشين يتم استخدام قيم الإخراج هذه المعروفة باسم التجزئة كمعرفات فريدة لكتل البيانات، ويتم إنشاء هاش كل كتلة مرتبطة بهاش الكتلة التي سبقتها، وهذا ما يربط الكتل معا و يشكل سلسلة من الكتل (البلوكتشين)، علاوة على ذلك، يعتمد هاش الكتلة على البيانات الموجودة داخل هذه الكتلة مما يعني أن أي تغيير يتم إجراؤه على البيانات يتطلب تغييراً في هاش الكتلة.

لذلك، يتم إنشاء هاش كل كتلة استناداً إلى البيانات الموجودة داخل تلك الكتلة وهاش الكتلة السابقة، بينما تلعب معرّفات الهاش هذه دوراً رئيسياً في ضمان أمان البلوكتشين وثباته.

يتم أيضا استخدام التجزئة (Hashing) في خوارزميات الإجماع المستخدمة للتحقق من صحة المعاملات، وعلى سبيل المثال في بلوكتشين البيتكوين خوارزمية إثبات العمل (PoW) المستخدمة لتحقيق الإجماع و تعدين العملات الجديدة تستخدم دالة هاش تسمى SHA-256، ويأخذ SHA-256 إدخال البيانات ويعيد التجزئة التي يبلغ طولها 256 بت أو 64 حرفا.

بالإضافة إلى توفير الحماية لسجلات المعاملات في الـLedgers، يلعب التشفير دوراً في ضمان أمان المحافظ المستخدمة لتخزين وحدات من العملات الرقمية.

يتم إنشاء المفاتيح العامة والخاصة المزدوجة التي تسمح للمستخدمين بتلقي المدفوعات وإرسالها على التوالي من خلال استخدام التشفير غير المتماثل أو تشفير المفتاح العام، حيث يتم استخدام المفاتيح الخاصة لإنشاء تواقيع رقمية للمعاملات مما يتيح إمكانية مصادقة ملكية العملات التي يتم إرسالها.

إن طبيعة التشفير غير المتماثل تمنع أي شخص باستثناء صاحب المفتاح الخاص من الوصول إلى الأموال المخزنة في محفظة عملة رقمية، وبالتالي الحفاظ على هذه الأموال آمنة حتى يقرر المالك إنفاقها (طالما أن المفتاح الخاص غير مشترك أو مخترق).

الاقتصاد الرقمي (Cryptoeconomics)

بالإضافة إلى علم التشفير، يلعب مفهوم جديد نسبياً يعرف باسم الإقتصاد الرقمي (cryptoeconomics) دوراً في الحفاظ على أمان شبكات البلوكتشين، وهو مرتبط بمجال دراسي يعرف باسم نظرية اللعبة التي تقوم رياضياً بنماذج صنع القرار بواسطة العناصر العقلانية في الحالات ذات القواعد والمكافآت المحددة مسبقاً.

في حين أن نظرية اللعبة التقليدية يمكن تطبيقها على نطاق واسع في مجموعة من الحالات، إلا أن علم الـ cryptoeconomics يحدد ويصف سلوك العقد على أنظمة البلوكتشين الموزعة.

والجدير بالذكر، إن الـ cryptoeconomics هو عبارة عن دراسة للاقتصاديات ضمن بروتوكولات شبكة البلوكتشين والنتائج المحتملة التي قد يقدمها تصميمها بناءً على سلوك المشاركين بها، ويعتمد الأمن من خلال الـ cryptoeconomics على فكرة أن أنظمة البلوكتشين توفر حوافز أكبر للعقد للعمل بأمانة بدلاً من محاولتها تبني السلوكيات الخبيثة أو الخاطئة.

يمكننا القول من جديد، بأنه توفر خوارزمية إجماع إثبات العمل (Proof of Work / PoW) المستخدمة في تعدين البيتكوين مثالاً لهذا الهيكل التحفيزي.

عندما أنشأ “ساتوشي ناكاموتو” إطاراً لتعدين البيتكوين تم تصميمه بشكل مقصود ليكون عملية مكلفة ومكثفة للموارد.

بسبب تعقيدها ومطالبها الحسابية ينطوي التعدين المستخدم في خوارزمية إثبات العمل استثمار كبير من المال والوقت، بغض النظر عن مكان ومن يقوم بتعدين العقد، ولذلك ، فإن مثل هذا الهيكل يوفر عائقاً كبيراً للنشاط الاحتيالي وحوافز كبيرة لنشاط التعدين النزيه، حيث يتم طرد العقد غير الكافية أو غير الفعالة بسرعة من شبكة البلوكتشين في حين أن عامل التعدين النشط والفعال لديه القدرة على الحصول على مكافآت كتلة كبيرة.

بالمثل، فإن هذا التوازن من المخاطر والمكافآت يمنح الحماية أيضاً من الهجمات المحتملة التي يمكن أن يواجهها التوافق/الإجماع عند وضع معدل تجزئة الأغلبية لشبكة البلوكتشين في أيدي مجموعة أو كيان واحد.

مثل هذه الهجمات معروفة بإسم هجمات الـ 51% قد تكون مدمرة للغاية إذا تم تنفيذها بنجاح، ونظرا للقدرة التنافسية في نظام تعدين خوارزمية إثبات العمل و حجم شبكة البيتكوين فإن احتمالية وجود فاعل خبيث يسيطر على غالبية العقد هو مستبعد للغاية.

وعلاوة على ذلك، فإن التكلفة في مجال الحوسبة اللازمة للقيام بهجوم بنسبة 51% ناجح على شبكة بحجم شبكة البيتكوين ستكون فلكية مما يجعل الحافز للقيام بمثل هذا الهجوم قليلا للغاية بالنسبة لحجم الاستثمار الكبير للغاية الذي يتطلبه.

تساهم هذه الحقيقة التي تعرف بإسم الخطأ البيزنطي (BFT) في خصائص البلوكتشين والتي هي في الأساس قدرة النظام الموزع على الاستمرار في العمل بشكل طبيعي حتى إذا تعرضت بعض العقد إلى خطر أو عمل ضار.

وطالما بقيت تكلفة إنشاء غالبية العقد الخبيثة باهظة وكانت هناك حوافز أفضل للنشاط الصادق فسيكون النظام قادراً على الازدهار دون حدوث أي خلل كبير، ومع ذلك تجدر الإشارة إلى أن شبكات البلوكتشين الصغيرة هي عرضة لهجوم الأغلبية (هجوم الـ 51%) لأن معدل التجزئة الإجمالي المخصص لهذه الأنظمة أقل بكثير من البيتكوين.

في النهاية، تستطيع أنظمة البلوكتشين تحقيق مستويات عالية من الأمان كنظم موزعة من خلال الاستخدام المشترك لنظرية الألعاب والتشفير، وكما هو الحال مع جميع الأنظمة تقريباً، فمن المهم تطبيق مجالي معرفة هذين بشكل صحيح لأن التوازن الدقيق بين اللامركزية والأمان أمر حيوي لبناء شبكة عملات رقمية موثوقة وفعالة.

ومع استمرار تطور استخدام البلوكتشين ستتغير أنظمة الأمان الخاصة بهم أيضاً لتلبية احتياجات التطبيقات المختلفة، على سبيل المثال، تعتمد أنظمة البلوكتشين الخاصة التي يتم تطويرها حالياً لمؤسسات الأعمال على الأمان من خلال التحكم في الوصول أكثر من اعتمادها على آليات نظرية الألعاب أو الاقتصاد الرقمي التي لا غنى عنها لسلامة معظم الكتل العامة.